L’évolution progressive de notre économie vers des solutions numériques signifie que la cybersécurité est devenue un facteur essentiel pour les organisations, les gouvernements et les individus. Nous dépendons des technologies numériques pour mener à bien nos activités et nos affaires personnelles. Il est donc important d’être conscient des risques potentiels et des vulnérabilités qui y sont associés, ainsi que de la manière dont nous pouvons nous protéger et protéger nos données. Mais qu’est-ce que la cybersécurité et quels sont ses enjeux ? De quel type d’attaque parlons nous lorsqu’on parle cybersécurité ? Découvrez-le dans cet article.

Définition de la cybersécurité

La cybersécurité est l’ensemble des pratiques visant à protéger les réseaux, les appareils et les données contre les attaques malveillantes, telles que l’accès non autorisé, le vol ou encore l’effacement. Elle implique la mise en œuvre de mesures qui garantissent la confidentialité, l’intégrité et la disponibilité des informations et des systèmes.

En bref, elle protège tous les actifs, des particuliers comme des organismes, contre les menaces internes et externes.

Selon Kapersky, fournisseur d’outils en cybersécurité de renommée mondiale, la cybersécurité peut être divisée en 6 catégories :

- La sécurité des réseaux, qui consiste à protéger les réseaux informatiques contre les intrus,

- La sécurité de l’information, qui protège l’intégrité et le stockage des données,

- La sécurité des applications, qui sécurise les appareils et les logiciels,

- La sécurité opérationnelle, également appelée sécurité des procédures,

- La reprise après sinistre, ensemble de réponses à une cyberattaque ou à une perte de données,

- La formation des utilisateurs finaux, enseignement des meilleures pratiques aux utilisateurs.

A lire : Cyberguerre : protégez vos administrateurs pour éviter le pire

La cybersécurité est essentielle car elle permet de protéger les informations sensibles, telles que les données financières, les informations personnelles, les secrets commerciaux ou encore les données commerciales confidentielles stockées et partagées de manière numérique. Elle permet également d’assurer la continuité des activités de l’organisme en le protégeant contre les cyberattaques susceptibles de provoquer des interruptions de système, des temps d’arrêt et, surtout, mettre en péril l’intégrité de l’entreprise et des données de ses clients.

Les menaces actuelles en matière de cybersécurité

Sans cybersécurité, les particuliers comme les organismes sont vulnérables aux cyberattaques. Ce type d’attaque peut entraîner d’importantes pertes financières, atteintes à la réputation ou encore conséquences juridiques.

Un récent rapport de sécurité de Check Point Research indique que les cyberattaques ont augmenté de 38 % en 2022, une tendance à la hausse qui devrait se poursuivre.

Les cyberattaques peuvent prendre de nombreuses formes. Logiciels malveillants, d’hameçonnage ou encore de déni de service… au fil des ans, certaines formes ont prévalu sur d’autres.

Voici quelques-unes des plus grandes menaces pour la cybersécurité :

- Malware : Abréviation de malicious software, ou logiciel malveillant. Ce sont des logiciels conçus pour obtenir un accès non autorisé aux systèmes d’information, endommager ou détruire des données, ou perturber les opérations. Les logiciels malveillants peuvent prendre de nombreuses formes, notamment des virus, des chevaux de Troie, des logiciels rançonneurs et des logiciels espions. Un cas classique est le partage d’un lien à télécharger qui s’avère malveillant et finit par impacter les services et systèmes d’information. Le ransomware, quant à lui, est un type de logiciel malveillant qui bloque un système informatique ou menace de détruire des données à moins qu’une rançon ne soit payée.

- Phishing : le phishing est un type d’attaque d’ingénierie sociale dans lequel un attaquant utilise des courriels ou des messages frauduleux pour inciter des personnes à divulguer des informations sensibles telles que des identifiants de connexion ou des données financières.

- Menaces internes : Les menaces internes font référence aux attaques ou aux failles de sécurité qui proviennent de l’intérieur d’une organisation. Ces menaces peuvent provenir d’employés, de sous-traitants ou de partenaires disposant d’un accès autorisé aux systèmes ou aux données.

- Menaces persistantes avancées (APT) : le APT est une attaque ciblée menée par des attaquants hautement qualifiés et persistants, souvent des acteurs étatiques. Les APT comportent généralement plusieurs étapes et peuvent durer des mois, voire des années.

- Attaque par déni de service (DoS) : Les attaques par déni de service visent à perturber ou à désactiver l’accès à un site web ou à un service en l’inondant de trafic ou de requêtes, le rendant ainsi indisponible pour les utilisateurs.

La principale cause des violations de données et des cyberattaques est dûe à une erreur humaine. Selon un rapport de Verizon datant de 2022, 82 % des violations de données impliquent un élément humain.

Hé oui, les employés ne sont souvent pas conscients des risques associés à leur comportement en ligne et peuvent, sans le savoir, ouvrir une pièce jointe à un courriel ou cliquer sur un lien contenant un logiciel malveillant. Une mauvaise gestion des mots de passe, ou encore des applications de travail, est également un autre type d’erreur humaine courante, avec des mots de passe faibles qui peuvent être facilement devinés, ou le même mot de passe sur plusieurs plateformes.

Il est donc essentiel que les organisations donnent la priorité aux mesures de cybersécurité et investissent dans des programmes de formation et d’éducation. Cela inclut une éducation des bonnes pratiques d’usages sur internet, tels que l’interdiction du téléchargement d’applications non autorisées par l’entreprise. De cette manière, ils s’assurent de réduire le risque d’erreur humaine et protègent leurs données sensibles ainsi que celles de leurs clients.

Il est tout aussi important pour les organisations de s’assurer que leurs fournisseurs de services ont mis en place les mesures de sécurité appropriées pour protéger les données externes qu’ils traitent ou stockent.

Finalement, c’est essentiel pour toute enterprise de compter sur des processus pour détecter les dangers potentiels, et identifier la source en cas d’attaques informatiques. C’est pour cela que sont mis en place des protocoles de cybersécurité, permettant de sauvegarder les systèmes d’information et le réseau de l’organisme contre toute attaque.

A lire : Informations sensibles : comment les protéger ?

Quelques bonne pratiques à adopter

Créer des programmes éducatifs internes pour guider les collaborateurs à comprendre les risques liés aux cyberattaques. Cela va de séminaires

Établir des processus pour identifier les dangers potentiels des applications de travail, nouvelles ou anciennes. Cette veille doit se faire de manière continue.

Les collaborateurs utilisent beaucoup de logiciels mais certains sont plus propices aux cybermenaces. Les cybercriminels ne manqueront pas de reconnaître les outils faibles. Mettez l’accent sur ces outils (par exemple, une application contenant des addresses mails ou autres données client) lors de vos séminaires.

Insistez sur l’utilisation des outils de travail uniquement avec des réseaux sécurisés… le réseau de l’organisme n’aura pas le même degré de sécurité qu’un réseau public.

Beaucoup d’autres pratiques peuvent s’ajouter à la liste, il faut bien sûr adapter en fonction des besoins des employés et du secteur d’activité.

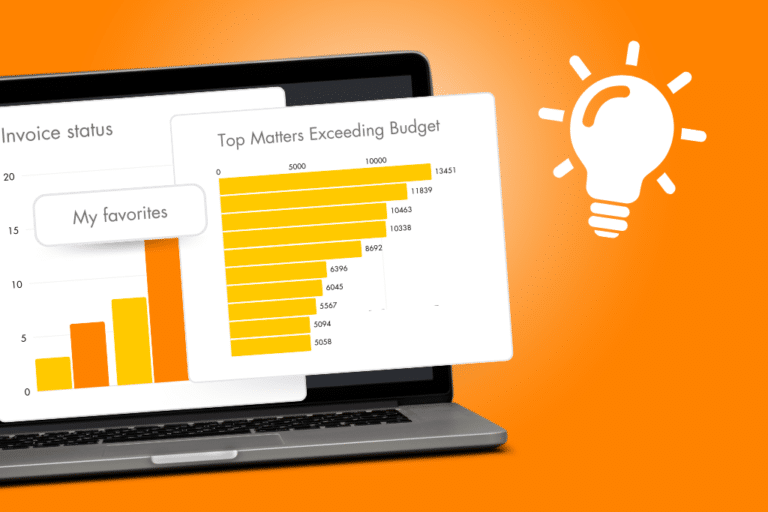

DiliTrust et la sécurité des données

DiliTrust offre des solutions sûres à ses clients et protège leurs données en appliquant les normes de confidentialité et de sécurité les plus élevées, telles que le cryptage des données et des infrastructures d’hébergement sûres.

DiliTrust a d’ailleurs récemment renouvelé sa certification ISO/IEC 27001:2013 et obtenu la certification ISO 27701:2019, deux des normes internationales les plus élevées en matière de sécurité informatique et de protection de la vie privée.

En tant que SaaS, DiliTrust se conforme strictement aux réglementations sur les données et veille à la confidentialité des données personnelles de ses clients. Le fait d’être certifié signifie que DiliTrust est en ligne avec les réglementations sur la protection des données telles que RGPD, CCPA et LPRDE.

Vous pouvez être assuré que vos données restent confidentielles et en sécurité avec DiliTrust.

Vous souhaitez en savoir plus sur nos solutions sécurisées ? Contactez-nous !

? Ce contenu peut aussi vous intéresser :